Многие облачные хранилища предлагают очень выгодные планы подписки, но являются ли они безопасными? В данной статье я решил ответить на этот вопрос.

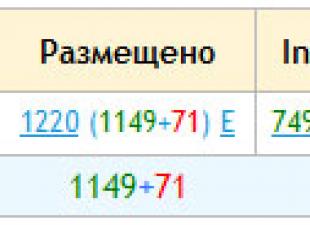

В самом начале статьи я хотел бы предоставить вам сводку по исследованию, которое я провел. В таблице ниже указаны текущие предложения по безопасности 5 выбранных мной провайдеров облачных хранилищ.

Ниже описан мой опыт использования этих облачных хранилищ, а также информация, собранная мной из экспертных источников. В статье рассматриваются средства безопасности, предлагаемые этими компаниями по онлайн-хранению данных с целью определения того, какой провайдер является самым безопасным. Сначала мы рассмотрим средства безопасности каждого отдельного провайдера, а в конце мы подытожим полученные результаты.

Google Drive

Веб-гигант Google предоставляет множество прекрасных функций в своем облачном хранилище. Google предоставляет 15 Гб бесплатного облачного пространства для пользователей Gmail, Docs, Google+ Photos и Drive. Так что вам следует более рационально использовать Google Drive, так как этот размер распределен между несколькими сервисами. Google говорит , что хранить данные у них безопасно. Даже если ваш компьютер, планшет или телефон выходят из строя, данные на Google Drive находятся в безопасности. Компания также утверждает, что файлы, хранящиеся у них в дата-центре, не могут исчезнуть.

Но, какие же средства безопасности предлагает Google на потребительском уровне? Что может потребитель сделать для защиты своих онлайн-данных? Для ответа на этот вопрос нам необходимо залезть внутрь средств безопасности Google Drive.

Чтобы использовать Drive, вам необходима учетная запись Google. Создать учетную запись в Google проще простого. Google предложит вам придумать надежный пароль. Пароль должен содержать как минимум 8 символов. Тем не менее, требования к чувствительным к регистру или разнообразным буквам и числам при регистрации в Google отсутствуют. Хотя это могло бы улучшить безопасность.

Защита учетной записи в Google — это основной шаг по обеспечению безопасности в хранилище Drive. Google предлагает двухшаговую верификацию (двухфакторную аутентификацию) для того, чтобы увеличить надежность учетной записи. Как только вы активируете эту функцию, при каждом входе в какой-либо из сервисов Google вам нужно будет вводить дополнительный код. После ввода правильного имени пользователя и пароля на странице учетной записи в Google вы получите СМС с кодом верификации на свой мобильный телефон. Вы сможете войти в Google только после ввода этого кода. Таким образом, двухшаговая аутентификация может сделать Google Drive более защищенным от хакеров. Вы также можете получать такие коды с помощью приложений для смартфона.

В учетной записи Google есть секретный вопрос и возможность ввода электронного адреса или номера телефона для восстановления учетной записи, а также это позволить возобновить контроль над учетной записью в случае взлома. Вы также контролируете приложения, в которые вы входите с помощью своей учетной записи. Также доступны журнал посещений, IP-адрес и данные об устройстве, чтобы вы могли отслеживать активность по своей учетной записи Googlе.

Шифрование просто жизненно необходимо для любого облачного сервиса. Несмотря на то, что Google Drive в работе использует HTTPS, он не предоставляет собственную услугу по шифрованию файлов. Так что если вы хотите зашифровать файлы, сделайте это до отправки их на Google Drive. Вы можете бесплатно воспользоваться программой Boxcryptor , чтобы обезопасить свои облачные файлы.

Google Drive предлагает целый ряд индивидуальных опций для обмена. Используя эти настройки, вы можете определить, кто может иметь доступ к файлам, кто может их загружать, редактировать и т. д. Вы можете просматривать версии файлов на Google Drive. Так что если вам необходима предыдущая версия, вы можете ее получить, нажав на правую кнопку мыши на необходимом файле и выбрав опцию ‘Управление версиями’.

В заключение скажу, что безопасность сервиса онлайн-хранения данных от Google зависит от безопасности вашей учетной записи Google. Если вы можете защитить свою учетную запись Gmail ID, тогда смело можете рассчитывать на надежную защиту своих файлов на Google Drive.

Microsoft OneDrive

Dropbox

Dropbox — это один из самых популярных провайдеров онлайн-хранения данных. Его используют как в личных, так и в коммерческих целях. Dropbox — это исключительно облачное хранилище. Так что все их силы сконцентрированы на облаке. Dropbox предлагает новым пользователям 2 Гб бесплатного облачного пространства. Вы можете увеличить этот объем с помощью программы привлечения новых клиентов.

Dropbox говорит, что безопасность данных — это их первоочередный приоритет. При подписке на Dropbox я заметил, что этот процесс довольно простой и быстрый. Мне потребовалось ввести имя, адрес электронной почты и пароль. Страница создания учетной записи предложила мне использовать надежный пароль. Тем не менее, обязательства относительно поддержания определенного уровня безопасности отсутствовали. Возле поля ввода пароля была указана лишь его надежность: ‘слабый… надежный’.

Тем не менее, подписка на Dropbox может не потребовать немедленной верификации электронного адреса, но для того, чтобы беспрепятственно обмениваться файлами, необходимо подтвердить свою электронную почту. Все эти опции будут доступны вам по мере использования сервиса.

Dropbox предлагает функцию версии файлов для того, чтобы вы могли быстро вернуться к старой версии необходимых файлов. Если вы отредактировали файл, а позже захотели получить его предыдущий вариант, просто нажмите на правую кнопку мыши на новой версии файла, и выберите опцию «Предыдущие версии» в контекстном меню.

Ваша учетная запись Dropbox предоставляется вам с целым рядом дополнительных систем безопасности. Вы можете использовать двухшаговую верификацию, при которой необходим ввод уникального кода при каждом входе в Dropbox. Этот код вы получаете на свой мобильный телефон. Вы также можете получить код через приложение для смартфонов. В любом случае, двухфакторная аутентификация может существенно увеличить уровень безопасности вашей учетной записи.

На странице настроек безопасности Dropbox вы также можете мониторить и управлять подсоединенными устройствами, журналом посещений, привязанными приложениями и т. д., с целью предотвращения несанкционированного доступа.

Dropbox использует соединение HTTPS на своем сайте и во время передачи ваших данных между вами и облачным хранилищем. Вы можете контролировать доступ к своим файлам с помощью опций обмена данными.

Сам Dropbox не предоставляет опцию шифрования файлов до загрузки на их сервер. В Dropbox уверяют, что они шифруют файлы во время передачи и в течение всего остального времени. Тем не менее, вы можете зашифровать свои файлы до отправки на Dropbox. Для этого существует целое множество инструментов. Boxcryptor — один из них. Он использует стандартную технологию шифрования «AES-256 bit», чтобы еще больше увеличить уровень безопасности ваших файлов.

Copy

Copy — один из самых популярных сервисов облачного хранения данных, конкурирующий с Dropbox, Google Drive, OneDrive и т. д. Copy предоставляет каждому новому пользователю 15 Гб бесплатного облачного пространства. Сервис также предлагает бонус за привлечение новых клиентов, с помощью которого существующие пользователи могут увеличить свое бесплатное пространство. Процесс регистрации на Copy занимает всего несколько секунд. Вас попросят указать имя, адрес электронной почты и пароль. В процессе регистрации на Copy мне не предлагали выбрать надежный пароль. Все что было указано касательно пароля — он должен состоять как минимум из 6 символов.

Mega

Теперь перейдем к сервису Mega , который известен своей конфиденциальностью. Mega был основан Kim Dotcom . Сервис предоставляет каждому новому пользователю 50 Гб бесплатного пространства. Для регистрации в Mega вам необходимо предоставить такую основную информацию, как имя, адрес электронной почты, пароль и т. п. Mega требует использовать надежный пароль. Если ваш пароль недостаточно сложный, вы получите следующее сообщение: ‘ваш пароль недостаточно надежен чтобы продолжить’.

Mega использует HTTPS соединение и технологию шифрования клиентской части. Это значит, что ваша локально зашифрованная информация будет отправлена на Mega. При загрузке информации с сервиса, она расшифровывается. Как утверждается на странице помощи по вопросам безопасности Mega, ваши файлы невозможно читать на сервере. Компания настоятельно рекомендует не терять пароль. Пароль к Mega это не только пароль, а код, который открывает ваш основной ключ дешифровки. Mega утверждает, что пароль на сервисе восстановить невозможно. Если у вас нет резервной копии вашего основного ключа дешифровки и вы утратите свой пароль, тогда вы также потеряете и все данные, хранящиеся на сервере сервиса. Так что возьмите свой основной ключ Mega по этой ссылке на Mega и держите его в безопасном месте. Это очень важно.

Тем не менее, существуют сообщения о том, что в системе шифрования Mega на базе браузера есть определенные слабости.

Mega предлагает прекрасные средства безопасности, но, к сожалению, истории версий файлов у сервиса нет. Вы просто можете восстановить удаленные файлы с помощью приложения ‘SyncDebris’ от Sync Client, или из папки ‘Rubbish Bin’ на Mega. Для мониторинга вашей активности Mega предоставляет опцию журнала посещений и опцию управления приложениями.

Интересно то, что у Mega нет опции двухшаговой верификации, которая могла бы намного улучшить усилия сервиса, касающиеся конфиденциальности и безопасности.

Заключение

В данной статье я попытался подробно рассмотреть доступные средства безопасности 5 популярных провайдеров облачного хранения данных, таких как Google Drive, OneDrive, Dropbox, Copy и Mega. Что касается безопасности, у всех у них есть собственные и особые предложения. Теперь давайте посмотрим какие же основные средства безопасности предлагают эти сервисы. Ниже представлен удобный для ознакомления контрольный список.

- Требование к надежности пароля: Google, Microsoft и Mega требуют использовать надежный пароль. Dropbox и Copy более гибкие в этом плане.

- Требование верификации адреса электронной почты: Все сервисы рано или поздно требуют верифицировать свой электронный адрес.

- Двухшаговая верификация: Google Drive, OneDrive и Dropbox предоставляют двухшаговую верификацию. Copy и Mega на данный момент не предоставляют такой опции.

- Шифрование клиентской части: Только Mega предлагает шифрования клиентской части. Это осуществляется с устройства, с которого загружаются файлы.

- Шифрование серверной части: Dropbox, Mega и Copy хранят ваши файлы на серверах в зашифрованном виде. Вы можете использовать локальное шифрование, чтобы избежать рисков.

- Использование безопасного соединения (HTTPS): Все пять провайдеров используют безопасное соединение HTTPS. Тем не менее, Mega дает пользователям выбор его отключить (по выбору).

- Использование секретных вопросов для верификации пользователей: У Google Drive эта опция доступна. OneDrive, Dropbox, Copy и Mega на данный момент не используют секретный вопрос.

Из вышеуказанного становится ясно, что Google Drive предоставляет почти все средства безопасности, кроме шифрования. Microsoft OneDrive и Dropbox идут следом за ним. Mega предоставляет такое сложное средство безопасности, как шифрование, но на сервисе отсутствует двухшаговая верификация. Copy необходимо поработать над тем, чтобы превратить прекрасное облачное хранилище в более безопасную среду с помощью двухшаговой верификации, требования к надежности пароля и других инновационных систем безопасности.

Надеюсь, что эта статья оказалась полезной вам при поиске провайдера безопасного облачного хранения данных. Чтобы получить еще больше советов и хитростей, оставайтесь с нами. Благодарю за внимание. Да прибудет с вами безопасность!

Центр обработки данных (ЦОД) представляет собой совокупность серверов, размещенных на одной площадке с целью повышения эффективности и защищенности. Защита центров обработки данных представляет собой сетевую и физическую защиту, а также отказоустойчивость и надежное электропитание. В настоящее время на рынке представлен широкий спектр решений для защиты серверов и ЦОД от различных угроз. Их объединяет ориентированность на узкий спектр решаемых задач . Однако спектр этих задач подвергся некоторому расширению вследствии постепенного вытеснения классических аппаратных систем виртуальными платформами. К известным типам угроз (сетевые атаки, уязвимости в приложениях операционных систем, вредоносное программное обеспечение) добавились сложности, связанные с контролем среды (гипервизора), трафика между гостевыми машинами и разграничением прав доступа. Расширились внутренние вопросы и политики защиты ЦОД, требования внешних регуляторов. Работа современных ЦОД в ряде отраслей требует закрытия технических вопросов, а также вопросов связанных с их безопасностью. Финансовые институты (банки, процессинговые центры) подчинены ряду стандартов, выполнение которых заложено на уровне технических решений. Проникновение платформ виртуализации достигло того уровня, когда практически все компании, использующие эти системы, весьма серьезно занялись вопросами усиления безопасности в них. Отметим, что буквально год назад интерес был скорее теоретический .

В современных условиях становится все сложнее обеспечить защиту критически важных для бизнеса систем и приложений.

Появление виртуализации стало актуальной причиной масштабной миграции большинства систем на ВМ, однако решение задач обеспечения безопасности, связанных с эксплуатацией приложений в новой среде, требует особого подхода. Многие типы угроз достаточно изучены и для них разработаны средства защиты, однако их еще нужно адаптировать для использования в облаке.

Cуществующие угрозы облачных вычислений

Контроль и управление облаками - является проблемой безопасности. Гарантий, что все ресурсы облака посчитаны и в нем нет неконтролируемых виртуальных машин, не запущено лишних процессов и не нарушена взаимная конфигурация элементов облака нет. Это высокоуровневый тип угроз, т.к. он связан с управляемостью облаком, как единой информационной системой и для него общую защиту нужно строить индивидуально. Для этого необходимо использовать модель управления рисками для облачных инфраструктур.В основе обеспечения физической безопасности лежит строгий контроль физического доступа к серверам и сетевой инфраструктуре. В отличии от физической безопасности, сетевая безопасность в первую очередь представляет собой построение надежной модели угроз, включающей в себя защиту от вторжений и межсетевой экран. Использование межсетевого экрана подразумевает работу фильтра, с целью разграничить внутренние сети ЦОД на подсети с разным уровнем доверия. Это могут быть отдельно серверы, доступные из Интернета или серверы из внутренних сетей.

В облачных вычислениях важнейшую роль платформы выполняет технология виртуализации. Для сохранения целостности данных и обеспечения защиты рассмотрим основные известные угрозы для облачных вычислений.

1. Трудности при перемещении обычных серверов в вычислительное облако

Требования к безопасности облачных вычислений не отличаются от требований безопасности к центрам обработки данных. Однако, виртуализация ЦОД и переход к облачным средам приводят к появлению новых угроз.Доступ через Интернет к управлению вычислительной мощностью один из ключевых характеристик облачных вычислений. В большинстве традиционных ЦОД доступ инженеров к серверам контролируется на физическом уровне, в облачных средах они работают через Интернет. Разграничение контроля доступа и обеспечение прозрачности изменений на системном уровне является одним из главных критериев защиты.

2. Динамичность виртуальных машин

Виртуальные машины динамичны. Создать новую машину, остановить ее работу, запустить заново можно сделать за короткое время. Они клонируются и могут быть перемещены между физическими серверами. Данная изменчивость трудно влияет на разработку целостности системы безопасности. Однако, уязвимости операционой системы или приложений в виртуальной среде распространяются бесконтрольно и часто проявляются после произвольного промежутка времени (например, при восстановлении из резервной копии). В средах облачных вычислениях важно надежно зафиксировать состояние защиты системы, при этом это не должно зависить от ее состояния и местоположения.3. Уязвимости внутри виртуальной среды

Серверы облачных вычислений и локальные серверы используют одни и те же операционные системы и приложения. Для облачных систем угроза удаленного взлома или заражения вредоносным ПО высока. Риск для виртуальных систем также высок. Параллельные виртуальные машины увеличивает «атакуемую поверхность». Система обнаружения и предотвращения вторжений должна быть способна обнаруживать вредоносную активность на уровне виртуальных машин, вне зависимости от их расположения в облачной среде.4. Защита бездействующих виртуальных машин

Когда виртуальная машина выключена, она подвергается опасности заражения. Доступа к хранилищу образов виртуальных машин через сеть достаточно. На выключенной виртуальной машине абсолютно невозможно запустить защитное программное обеспечение. В данном случаи дожна быть реализована защита не только внутри каждой виртуальной машины, но и на уровне гипервизора.5. Защита периметра и разграничение сети

При использовании облачных вычислений периметр сети размывается или исчезает. Это приводит к тому, что защита менее защищенной части сети определяет общий уровень защищенности. Для разграничения сегментов с разными уровнями доверия в облаке виртуальные машины должны сами обеспечивать себя защитой, перемещая сетевой периметр к самой виртуальной машине (Рис 1.). Корпоративный firewall - основной компонент для внедрения политики IT безопасности и разграничения сегментов сети, не в состоянии повлиять на серверы, размещенные в облачных средах.Атаки на облака и решения по их устранению

1. Традиционные атаки на ПО

Уязвимости операционных систем, модульных компонентов, сетевых протоколов и др - традиционные угрозы, для защиты от которых достаточно установить межстевой экран, firewall, антивирус, IPS и другие компоненты, решающие данную проблему. При этом важно, чтобы данные средства защиты эффективно работали в условиях виртуализации.2. Функциональные атаки на элементы облака

Этот тип атак связан с многослойностью облака, общим принципом безопасности. В статье об опасности облаков было предложено следующее решение : Для защиты от функциональных атак для каждой части облака необходимо использовать следующие средства защиты: для прокси – эффективную защиту от DoS-атак, для веб-сервера - контроль целостности страниц, для сервера приложений - экран уровня приложений, для СУБД - защиту от SQL-инъекций, для системы хранения данных – правильные бэкапы (резервное копирование), разграничение доступа. В отдельности каждые из этих защитных механизмов уже созданы, но они не собраны вместе для комплексной защиты облака, поэтому задачу по интеграции их в единую систему нужно решать во время создания облака.3. Атаки на клиента

Большинство пользователей подключаются к облаку, используя браузер. Здесь рассматриваются такие атаки, как Cross Site Scripting, «угон» паролей, перехваты веб-сессий, «человек посредине» и многие другие. Единственная защита от данного вида атак является правильная аутентификация и использование шифрованного соединения (SSL) с взаимной аутентификацией . Однако, данные средства защиты не очень удобны и очень расточительны для создателей облаков. В этой отрасли информационной безопасности есть еще множество нерешенных задач.4. Атаки на гипервизор

Гипервизор является одним из ключевых элементов виртуальной системы. Основной его функцией является разделение ресурсов между виртуальными машинами. Атака на гипервизор может привести к тому, что одна виртуальная машина сможет получить доступ к памяти и ресурсам другой. Также она сможет перехватывать сетевой трафик, отбирать физические ресурсы и даже вытеснить виртуальную машину с сервера. В качестве стандартных методов защиты рекомендуется применять специализированные продукты для виртуальных сред, интеграцию хост-серверов со службой каталога Active Directory, использование политик сложности и устаревания паролей, а также стандартизацию процедур доступа к управляющим средствам хост-сервера, применять встроенный брандмауэр хоста виртуализации. Также возможно отключение таких часто неиспользуемых служб как, например, веб-доступ к серверу виртуализации.5. Атаки на системы управления

Большое количество виртуальных машин, используемых в облаках требует наличие систем управления, способных надежно контролировать создание, перенос и утилизацию виртуальных машин. Вмешательство в систему управления может привести к появлению виртуальных машин - невидимок, способных блокировать одни виртуальные машины и подставлять другие.Решения по защите от угроз безопасности от компании Cloud Security Alliance (CSA)

Наиболее эффективные способы защиты в области безопасности облаков опубликовала организация Cloud Security Alliance (CSA) . Проанализировав опубликованную компанией информацию, были предложены следующие решения .1. Сохранность данных. Шифрование

Шифрование – один из самых эффективных способов защиты данных. Провайдер, предоставляющий доступ к данным должен шифровать информацию клиента, хранящуюся в ЦОД, а также в случаи отсутствия необходимости, безвозвратно удалять.2. Защита данных при передаче

Зашифрованные данные при передаче должны быть доступны только после аутентификации. Данные не получится прочитать или сделать изменения, даже в случаи доступа через ненадежные узлы. Такие технологии достаточно известны, алгоритмы и надежные протоколы AES, TLS, IPsec давно используются провайдерами.3. Аутентификация

Аутентификации - защита паролем. Для обеспечения более высокой надежности, часто прибегают к таким средствам, как токены и сертификаты. Для прозрачного взаимодействия провайдера с системой индетификациии при авторизации, также рекомендуется использовать LDAP (Lightweight Directory Access Protocol) и SAML (Security Assertion Markup Language).4. Изоляция пользователей

Использование индивидуальной виртуальной машины и виртуальную сеть. Виртуальные сети должны быть развернуты с применением таких технологий, как VPN (Virtual Private Network), VLAN (Virtual Local Area Network) и VPLS (Virtual Private LAN Service). Часто провайдеры изолируют данные пользователей друг от друга за счет изменения данных кода в единой программной среде. Данный подход имеет риски, связанные с опасностью найти дыру в нестандартном коде, позволяющему получить доступ к данным. В случаи возможной ошибки в коде пользователь может получить данные другого. В последнее время такие инциденты часто имели место.Заключение

Описанные решения по защите от угроз безопасности облачных вычислений неоднократно были применены системными интеграторами в проектах построения частных облаков. После применения данных решений количество случившихся инцидентов существенно снизилось. Но многие проблемы, связанные с защитой виртуализации до сих требуют тщательного анализа и проработанного решения. Более детально рассмотрим их в следующей статье.2017. Техносерв запустил сервис синхронизации файлов для бизнеса - ТехноДиск

Системный интегратор Техносерв представил корпоративный сервис облачного хранения и синхронизации файлов ТехноДиск . В отличии от аналогов (Dropbox, Google Drive, Яндекс Диск...) он (по словам разработчиков) обеспечивает повышенную безопасность данных благодаря простой интеграции с системами безопасности клиента. Среди других достоинств компания называет хранение данных на территории России, возможность использования частного облака и расширенное удаленное управление файлами. В ТехноДиске имеется встроенный антивирус. Пользователи могут синхронизировать файлы между ПК и мобильными устройствами на iOS и Android. Например, для компании с 2 тыс. пользователями и общим объемом дискового пространства в 100 тыс. ГБ цена составит около 500 руб. за пользователя в месяц.

2016. Mail.ru запустила облако для архивов

В наборе бизнес-приложений Mail.Ru для Бизнеса появился новый сервис - Облачное хранилище холодных данных. Он подойдет для хранения бекапов, логов, медиаконтента, научных и статистических данных, а также рабочих архивов вашей компании. От обычных облачных хранилищ это отличается тем, что стоит намного дешевле, но данные выдает только по запросу и не мгновенно, а через некоторое время после запроса. При этом, обеспечивается высокий уровень безопасности хранилища, и в отличии от западных альтернатив (Amazon Glacier или Google Nearline), всегда обеспечивается соответствие нормам законодательства (т.е. данные хранятся в российских дата-центрах). ***

2015. Google Compute Engine позволил клиентам использовать собственные ключи шифрования

2015. Microsoft и Google повысили безопасность своих онлайн офисов

Microsoft встроила в свой онлайн офис Office 365 систему управления мобильными устройствами (MDM), которая доступна бесплатно всем коммерческим подписчикам сервиса. Эта система позволяет контролировать данные (email, документы), которые находятся на девайсах сотрудников (iPhone, Android, Windows Phone), централизованно устанавливать права доступа, политики безопасности и удаленно стирать данные (например, если сотрудник уволился). В свою очередь, Google добавил множество настроек для управления правами доступа в облачное хранилище Google Drive for Work. Особенно порадует пользователей возможность расшаривать файлы для внешних контрагентов без необходимости просить этих контрагентов зарегистрировать Гугл-аккаунт. Вот видео: ***

2015. Box стал самым защищенным облачным хранилищем в мире

Облачные хранилища типа Box, Dropbox, Google Drive, OneDrive являются вполне безопасными для хранения бизнес-данных. Однако, в некоторых компаниях требования к безопасности - очень высоки. И их не устраивает, что хотя данные и шифруются при хранении и передаче, сервис-провайдер может получить к ним доступ, зная ключи шифрования. Для таких компаний Box ввел новую услугу Box EKM , которая позволяет самостоятельно создавать и хранить ключи шифрования. А чтобы это не сказалось отрицательно на удобстве сервиса (чтобы админу не пришлось устанавливать мастер ключей на каждом компьютере и смартфоне) - Box интегрировал свое хранилище с сервисом Amazon CloudHSM , который как раз предоставляет услугу облачного хранения ключей. Отметим, что каждый файл, загружаемый в Box, шифруется индивидуальным ключем шифрования. Кроме того, компания получает полный лог доступа к каждому файлу. ***

2013. Dropbox стал более подходящим для бизнеса

Вероятно, вы уже слышали термин "Dropbox для бизнеса "? Чаще всего этот термин применяется не в отношении популярного сервиса Dropbox, а для обозначения его многочисленных конкурентов, которые пытаются создать такой же сервис, только отвечающий корпоративным требованиям (в первую очередь, по безопасности). Но и сам Dropbox не хочет терять бизнес-рынок. У него есть редакция Dropbox for Teams , и ею уже пользуются около 2 млн компаний. Однако, в большинстве случаев, это либо малые бизнесы (где нет админа), либо компании, в которых есть админ, но его игнорируют. Потому, что до сих пор нормально контролировать то, что происходит в Dropbox for Teams ни один админ не мог. Новая версия сервиса практически устраняет эту проблему. ***

2011. DropBox запускает бизнес-версию чтобы конкурировать с Box.net

Популярнейший сервис для онлайн хранения и совместной работы с файлами DropBox наконец-то решил запустить версию для бизнеса - DropBox for Teams . Она отличается от обычной 2 вещами. Во-первых, в ней есть административная панель для управления пользователями и правами доступа. В админке также можно централизованно платить за сервис. Во-вторых, при расшаривании файлов для сотрудника внутри аккаунта DropBox for Teams, объем свободного места у него не уменьшается. (В обычной версии DropBox если, например, для вас расшарили файл 100 Мб, то у вас отнимается 100 Мб свободного места). Однако, DropBox хочет, чтобы при использовании бизнес-версии пользователи вообще не думали о свободном месте на диске. В DropBox for Teams - как минимум 1Тб свободного места. Это в 2 раза больше, чем в бизнес-версии главного конкурента - Box.net ***

2011. Trend Micro представила малому бизнесу решение для хранения, управления и доступа к данным в удаленном режиме

Корпорация Trend Micro, разработчик решений в области защиты интернет-контента, объявила о выпуске нового приложения Trend Micro SafeSync for Business. Это решение, в том числе и для малого бизнеса, обеспечивает безопасное хранение, управление и доступ к цифровым файлам в удаленном режиме, помогая повысить производительность и облегчая обмен данными между сотрудниками и клиентами. SafeSync for Business обеспечивает удобство доступа к данным и обмена ими, гарантируя их безопасность и актуальность; и возможность доступа к ним с различных компьютеров и мобильных устройств посредством инновационной технологии синхронизации. SafeSync также сохраняет в облачном хранилище дополнительную актуальную копию данных, доступ к которой можно получить с любого устройства, способного подключаться к глобальной сети. Это помогает защитить данные от потери в случае сбоя аппаратного обеспечения. SafeSync устраняет необходимость вручную перемещать файлы с одного ПК на другой, экономя время и снижая риск потери ценной информации.

2007. Box.net вышел на рынок корпоративных файлохранилищ

Box.net обратил внимание на корпоративных клиентов и выкатил новое предложение - Box Professional, которое идеально подойдет тем фирмам, где сотрудники берут часть работы на дом. В отличие от традиционных файловых хостингов, в Box Professional компания сможет использовать собственный логотип. И конечно же здесь не будет никакой рекламы. В Box.net упор делают также на безопасности и совместной работе. Пользователи могут объединяться в рабочие группы, которые трудятся над одним проектом. Есть возможность подписаться на получение уведомлений о том, что файл был изменен. Разработчиками также обещаны гибкие административные возможности по управлению пользователями и папками (с определением прав). Учитывая, что Box.net интегрирован с Zoho, данное предложение может заинтересовать многие небольшие фирмы за рубежом. Говорить о перспективах в России, думаю, пока рано. Не все отечественные компании готовы платить $200 в год за удобную удаленную работу своего персонала с файлами.

Наибольшую обеспокоенность у компаний вызывает защита внешних облачных услуг. Так, респонденты переживают, что инциденты могут произойти у поставщиков, на аутсорсинг которым переданы бизнес-процессы , у сторонних облачных сервисов или в ИТ-инфраструктуре , где компания арендует вычислительные мощности. Однако несмотря на все это беспокойство, проверки соблюдения требований к обеспечению безопасности третьих сторон проводят лишь 15% компаний.

«Несмотря на то что последние масштабные взломы происходили внутри ЦОД , традиционные системы безопасности по-прежнему фокусируются лишь на защите сетевого периметра и контроле прав доступа. При этом редко учитывается негативное влияние решений для защиты физической инфраструктуры на производительность виртуальных сред, - объяснил Вениамин Левцов , вице-президент по корпоративным продажам и развитию бизнеса «Лаборатории Касперского». - Поэтому в конвергентных средах так важно использовать соответствующую комплексную защиту, обеспечивая безопасность виртуальных систем специально предназначенными решениями. Мы реализуем подход, при котором вне зависимости от типа инфраструктуры для всех систем обеспечивается единое по степени защищенности покрытие всей корпоративной сети. И в этом наши технологии и современные разработки VMware (как, например, микросегментация) прекрасно дополняют друг друга».

2014: данные Ponemon и SafeNet

Большинство ИТ-организаций находятся в неведении относительно того, каким образом осуществляется защита корпоративных данных в облаке – в результате компании подвергают рискам учетные записи и конфиденциальную информацию своих пользователей. Таков лишь один из выводов недавнего исследования осени 2014 года, проведённого институтом Ponemon по заказу SafeNet . В рамках исследования, озаглавленного "Проблемы управления информацией в облаке: глобальное исследование безопасности данных", во всём мире было опрошено более 1800 специалистов по информационным технологиям и ИТ-безопасности.

В числе прочих выводов, исследование показало, что хотя организации всё активнее используют возможности облачных вычислений, ИТ-подразделения корпораций сталкиваются с проблемами при управлении данными и обеспечении их безопасности в облаке. Опрос показал, что лишь в 38% организаций четко определены роли и ответственности за обеспечение защиты конфиденциальной и другой чувствительной информации в облаке. Усугубляет ситуацию то, что 44% корпоративных данных, хранящихся в облачном окружении, неподконтрольны ИТ-подразделениям и не управляются ими. К тому же более двух третей (71%) респондентов отметили, что сталкиваются с всё новыми сложностями при использовании традиционных механизмов и методик обеспечения безопасности для защиты конфиденциальных данных в облаке.

С ростом популярности облачных инфраструктур повышаются и риски утечек конфиденциальных данных Около двух третей опрошенных ИТ-специалистов (71%) подтвердили, что облачные вычисления сегодня имеют большое значение для корпораций, и более двух третей (78%) считают, что актуальность облачных вычислений сохранится и через два года. Кроме того, по оценкам респондентов около 33% всех потребностей их организаций в информационных технологиях и инфраструктуре обработки данных сегодня можно удовлетворить с помощью облачных ресурсов, а в течение следующих двух лет эта доля увеличится в среднем до 41%.

Однако большинство опрошенных (70%) соглашается, что соблюдать требования по сохранению конфиденциальности данных и их защите в облачном окружении становится всё сложнее. Кроме того, респонденты отмечают, что риску утечек более всего подвержены такие виды хранящихся в облаке корпоративных данных как адреса электронной почты, данные о потребителях и заказчиках и платежная информация.

В среднем, внедрение более половины всех облачных сервисов на предприятиях осуществляется силами сторонних департаментов, а не корпоративными ИТ-отделами, и в среднем около 44% корпоративных данных, размещенных в облаке, не контролируется и не управляется ИТ-подразделениями. В результате этого, только 19% опрошенных могли заявить о своей уверенности в том, что знают обо всех облачных приложениях, платформах или инфраструктурных сервисах, используемых в настоящий момент в их организациях.

Наряду с отсутствием контроля за установкой и использованием облачных сервисов, среди опрошенных отсутствовало единое мнение относительно того, кто же на самом деле отвечает за безопасность данных, хранящихся в облаке. Тридцать пять процентов респондентов заявили, что ответственность разделяется между пользователями и поставщиками облачных сервисов, 33% считают, что ответственность целиком лежит на пользователях, и 32% считают, что за сохранность данных отвечает поставщик сервисов облачных вычислений.

Более двух третей (71%) респондентов отметили, что защищать конфиденциальные данные пользователей, хранящиеся в облаке, с помощью традиционных средств и методов обеспечения безопасности становится всё сложнее, и около половины (48%) отмечают, что им становится всё сложнее контролировать или ограничивать для конечных пользователей доступ к облачным данным. В итоге более трети (34%) опрошенных ИТ-специалистов заявили, что в их организациях уже внедрены корпоративные политики, требующие в качестве обязательного условия для работы с определёнными сервисами облачных вычислений применения таких механизмов обеспечения безопасности как шифрование. Семьдесят один (71) процент опрошенных отметили что возможность шифрования или токенизации конфиденциальных или иных чувствительных данных имеет для них большое значение, и 79% считают, что значимость этих технологий в течение ближайших двух лет будет повышаться.

Отвечая на вопрос, что именно предпринимается в их компаниях для защиты данных в облаке, 43% респондентов сказали, что в их организациях для передачи данных используются частные сети. Примерно две пятых (39%) респондентов сказали, что в их компаниях для защиты данных в облаке применяется шифрование, токенизация и иные криптографические средства. Еще 33% опрошенных не знают, какие решения для обеспечения безопасности внедрены в их организациях, и 29% сказали, что используют платные сервисы безопасности, предоставляемые их поставщиками услуг облачных вычислений.

Респонденты также считают, что управление корпоративными ключами шифрования имеет важное значение для обеспечения безопасности данных в облаке, учитывая возрастающее количество платформ для управления ключами и шифрования, используемых в их компаниях. В частности, 54% респондентов сказали, что их организации сохраняют контроль над ключами шифрования при хранении данных в облаке. Однако 45% опрошенных сказали, что хранят свои ключи шифрования в программном виде, там же, где хранятся и сами данные, и только 27% хранят ключи в более защищенных окружениях, например, на аппаратных устройствах.

Что касается доступа к данным, хранящимся в облаке, то шестьдесят восемь (68) процентов респондентов утверждают, что управлять учетными записями пользователей в условиях облачной инфраструктуры становится сложнее, при этом шестьдесят два (62) процента респондентов сказали, что их в организациях доступ к облаку предусмотрен и для третьих лиц. Примерно половина (46 процентов) опрошенных сказали, что в их компаниях используется многофакторная аутентификация для защиты доступа сторонних лиц к данным, хранящимся в облачном окружении. Примерно столько же (48 процентов) респондентов сказали, что в их компаниях применяются технологии многофакторной аутентификации в том числе и для защиты доступа своих сотрудников к облаку.

Почему заказчики недовольны поставщиками облака?

Непрозрачное облако

Опубликованное недавно исследование Forrester Consulting показывает: многие организации считают, что поставщики облачных услуг предоставляют им недостаточно информации о взаимодействии с облаком, и это вредит их бизнесу.

Помимо недостаточной прозрачности, есть и другие факторы, уменьшающие энтузиазм перехода в облако: это уровень сервиса для заказчиков, дополнительные расходы и адаптация при миграции (on-boarding). Организации очень любят облако, но не его поставщиков - во всяком случае, не столь же сильно.

Исследование было заказано компанией iland, поставщиком корпоративного облачного хостинга, проводилось в течение мая и охватывало профессионалов в области инфраструктуры и текущего сопровождения из 275 организаций в , и Сингапуре.

«Среди всех сложностей сегодняшнего облака кроются и досадные изъяны, - пишет Лайлак Шёнбек (Lilac Schoenbeck), вице-президент по сопровождению и маркетингу продукта iland. - Столь важные метаданные не сообщаются, существенно тормозя принятие облака, и всё же организации строят планы роста исходя из допущения безграничности облачных ресурсов».

Где же ключ к достижению гармонии деловых отношений? Вот что нужно знать VAR’ам, чтобы постараться уладить проблемы и привести стороны к примирению.

Невнимание к клиентам

Судя по всему, многие пользователи облака не ощущают тот самый индивидуальный подход.

Так, 44% респондентов ответили, что их провайдер не знает их компанию и не понимает их деловые потребности, а 43% считают, что если бы их организация просто была крупнее, то, наверно, поставщик уделял бы им больше внимания. Короче говоря, они чувствуют холод рядовой сделки, покупая облачные услуги, и им это не нравится.

И еще: есть одна практика, на которую указала треть опрошенных компаний, также вселяющая ощущение мелочности в сделке, - с них взимают плату за малейший вопрос или непонятность.

Слишком много секретов

Нежелание поставщика предоставлять всю информацию не только раздражает заказчиков, но часто стоит им денег.

Все респонденты, принявшие участие в опросе Forrester, ответили, что ощущают определенные финансовые последствия и влияние на текущую работу из-за отсутствующих или закрытых данных об использовании ими облака.

«Отсутствие ясных данных о параметрах использования облака приводит к проблемам производительности, затруднениям отчетности перед руководством о реальной стоимости использования, оплате за ресурсы, так и не потребленные пользователями, и непредвиденным счетам», - констатирует Forrester.

А где метаданные?

ИТ-руководители, ответственные за облачную инфраструктуру в своих организациях, хотят иметь метрику стоимости и рабочих параметров, обеспечивающую ясность и прозрачность, но, очевидно, им трудно донести это до поставщиков.

Участники опроса отметили, что получаемые ими метаданные об облачных рабочих нагрузках обычно бывают неполными. Почти половина компаний ответила, что данные о соблюдении регулятивных норм отсутствуют, 44% указали на отсутствие данных о параметрах использования, 43% - ретроспективных данных, 39% - данных по безопасности, и 33% - данных биллинга и стоимости.

Вопрос прозрачности

Отсутствие метаданных вызывает всякого рода проблемы, говорят респонденты. Почти две трети опрошенных сообщили, что недостаточная прозрачность не позволяет им в полной мере понять все преимущества облака.

«Отсутствие прозрачности порождает различные проблемы, и в первую очередь это вопрос о параметрах использования и перебои в работе», - говорится в отчете.

Примерно 40% пытаются устранить эти пробелы сами, закупая дополнительный инструментарий у своих же поставщиков облака, а другие 40% просто закупают услуги другого поставщика, где такая прозрачность присутствует.

Соблюдение регулятивных норм

Как ни крути, организации несут ответственность за все свои данные, будь то на локальных СХД или отправленные в облако.

Более 70% респондентов в исследовании ответили, что в их организациях регулярно проводится аудит, и они должны подтвердить соответствие существующим нормам, где бы ни находились их данные. И это ставит препятствие на пути принятия облака почти для половины опрошенных компаний.

«Но аспект соблюдения вами регулятивных норм должен быть прозрачен для ваших конечных пользователей. Когда поставщики облака придерживают или не раскрывают эту информацию, они не позволяют вам достичь этого», - сказано в отчете.

Проблемы соответствия

Более 60% опрошенных компаний ответили, что проблемы соблюдения регулятивных требований ограничивают дальнейшее принятие облака.

Главные проблемы таковы:

- 55% компаний, связанных такими требованиями, ответили, что труднее всего для них реализовать надлежащие средства контроля.

- Примерно половина говорит, что им трудно понять уровень соответствия требованиям, обеспечиваемый их поставщиком облака.

- Еще половина респондентов ответила, что им трудно получить необходимую документацию от провайдера о соблюдении этих требований, чтобы пройти аудит. И 42% затрудняются получить документацию о соблюдении ими самими требований в отношении рабочих нагрузок, запущенных в облаке.

Проблемы миграции

Похоже, что процесс перехода (on-boarding) - еще одна область общей неудовлетворенности: чуть более половины опрошенных компаний ответили, что их не удовлетворяют процессы миграции и поддержки, которые предложили им поставщики облака.

Из 51% неудовлетворенных процессом миграции 26% ответили, что это заняло слишком много времени, и 21% пожаловались на отсутствие живого участия со стороны персонала провайдера.

Более половины были также не удовлетворены процессом поддержки: 22% указали на долгое ожидание ответа, 20% - недостаточные знания персонала поддержки, 19% - на затянувшийся процесс решения проблем, и 18% получили счета с более высокой, чем ожидалось, стоимостью поддержки.

Препятствия на пути в облако

Многие из компаний, опрошенных фирмой Forrester, вынуждены сдерживать свои планы расширения в облаке из-за проблем, которые они испытывают с уже имеющимися услугами.

Для обмена файлами между компьютерами и мобильными гаджетами больше не нужны кабели и флешки. Если устройства имеют доступ в Интернет, файлы могут «летать» между ними «на облаке». Точнее, они могут «поселиться» в облачном хранилище, которое представляет собой совокупность разбросанных по миру серверов (объединенных в один виртуальный — облачный сервер), где пользователи платно или бесплатно размещают свои данные. В облаке файлы хранятся точно так же, как на жестком диске компьютера, но доступны не с одного, а с разных устройств, которые способны к нему подключиться.

Каждый второй-третий Интернет-юзер уже взял технологию облачного хранения данных на вооружение и с удовольствием ею пользуется, но кто-то до сих пор спасается флешками. Ведь не все знают о такой возможности, а некоторые просто не могут определиться, какой сервис им выбрать и как им пользоваться. Что ж, давайте разбираться вместе.

Что представляют собой облачные хранилища с точки зрения пользователя и как они работают

Если взглянуть глазами неискушенного юзера, облачное хранилище — это обычное приложение. Оно только и делает, что создает на компьютере папку под собственным именем. Но не простую. Всё, что вы в нее помещаете, одновременно копируется на тот самый облачный Интернет-сервер и становится доступным с других устройств. Размер этой папки ограничен и может увеличиваться в пределах выделенного вам дискового пространства (в среднем от 2 Гб).

Если приложение облачного хранилища запущено и компьютер (мобильный гаджет) подключен к глобальной сети, данные на жестком диске и в облаке синхронизируются в реальном времени. При автономной работе, а также, когда приложение не работает, все изменения сохраняются только в локальной папке. При подключении машины к Интернету доступ к хранилищу становится возможен в том числе через браузер.

Файлы и папки, загруженные в облако, являются полноценными веб-объектами, такими же, как любой контент интернет-сайтов и ftp-хранилищ. Вы можете ссылаться на них и делиться ссылками с другими людьми, даже с теми, кто не пользуется этим сервисом. Но скачать или увидеть объект из вашего хранилища сможет только тот, кому вы сами это разрешили. В облаке ваши данные скрыты от посторонних глаз и надежно защищены паролем.

Основная масса облачных сервисов имеет дополнительный функционал — средство просмотра файлов, встроенные редакторы документов, инструменты создания скриншотов и т. п. Это плюс объем предоставляемого пространства и создает главные отличия между ними.

— облачный сервис хранения данных, который не нуждается в представлении пользователям Windows. Еще бы, ведь в последних выпусках этой ОС (в «десятке») он прямо-таки лезет поверх всего на экране, так как настроен на автозапуск по умолчанию.

Для пользователей винды преимущество сервиса Microsoft OneDrive перед аналогами, пожалуй, только одно — его не нужно устанавливать. Также не нужно создавать для него отдельный аккаунт — для входа в облако достаточно ввести данные своей учетной записи Microsoft.

Владельцу одной учетки Microsoft OneDrive предоставляет 5 Гб бесплатного дискового пространства для хранения любой информации. Чтобы получить дополнительный объем, придется доплачивать. Максимум составляет 5 Тб и стоит 3 399 рублей в год, однако в этот пакет входит не только дисковое пространство, но и приложение Office 365 (домашний выпуск). Более демократичные тарифные планы — это 1 Тб (2 699 рублей в год — хранилище и Office 365 персональный) и 50 Гб (140 рублей в месяц — только хранилище).

Дополнительные возможности всех тарифов:

- Поддержка других операционных систем — Mac OS X, iOS и Android.

- Просмотр и редактирование документов при помощи приложений встроенного пакета Office.

- Удаленный доступ ко всему содержимому компьютера (не только папки OneDrive), на котором установлен сервис и используется ваша учетная запись Microsoft.

- Создание фотоальбомов.

- Встроенный мессенджер (Скайп).

- Создание и хранение текстовых заметок.

- Поиск.

Только платных версий:

- Создание ссылок с ограниченным сроком действия.

- Автономные папки.

- Многостраничное сканирование с сохранением документов в файл формата PDF.

В целом сервис неплох, но иногда случаются проблемы со входом в учетную запись. Если вы собираетесь работать с веб-версией хранилища (через браузер) и заходите в него под другим IP-адресом, чем был раньше, Microsoft иногда запускает проверку принадлежности учетной записи вам, что отнимает довольно много времени.

Также были жалобы на удаление пользовательского контента из OneDrive — когда у Microsoft возникали подозрения, что он нелицензионный.

— одно из старейших кроссплатформенных облачных хранилищ. В отличие от предыдущего, оно поддерживает все основные операционные системы, а также некоторые редко используемые, например, Symbian и MeeGo. Сервис очень прост в применении, работает быстро и стабильно.

Бесплатно пользователю DropBox предоставляется всего 2 Гб дискового пространства для хранения личных файлов, но этот объем можно увеличить вдвое, создав и присоединив к своему аккаунту еще один — рабочий (который на самом деле может быть и личным). Вместе получится 4 Гб.

Переключение между личным и рабочим дисковым пространством на сайте DropBox и в приложении осуществляется без выхода из учетной записи (не нужно каждый раз вводить логин и пароль). На компьютере для того и другого аккаунта создается отдельная папка — 2 Гб каждая.

У DropBox, как и положено, тоже есть несколько тарифных планов. Про бесплатный было сказано выше, Платные — это «Plus» (1 Тб, $8,25 в месяц, предназначен для личного использования), «Standard» (2 Тб, $12,50 в месяц, для бизнеса), «Advanced»(неограниченный объем, $20 в месяц за 1 пользователя) и «Enterprise» (неограниченный объем, индивидуально устанавливаемая цена). Различия между двумя последними заключаются в наборе дополнительных опций.

Бесплатным пользователям помимо хранилища доступны:

- Сервис совместной работы с документами DropBox Paper .

- Возможность делиться ссылками и создавать общие папки.

- Журнал изменений файлов с возможностью восстанавливать их к предыдущей версии (до 30 дней).

- Комментирование файлов — как своих, так и других пользователей, если файл доступен для просмотра.

- Функция поиска.

- Получение уведомлений о событиях (настраивается индивидуально).

- Автоматическая загрузка фотографий с камеры (кстати, за включение этой опции некоторое время назад DropBox предоставлял пользователям дополнительное пространство).

- Выбор полной либо выборочной синхронизации.

- Шифрование данных при хранении и передаче.

Возможности платных тарифов можно перечислять очень долго, поэтому отметим только основные:

- Удаленное уничтожение данных из DropBox на потерянном или украденном устройстве.

- Ограничение срока действия ссылки.

- Двухфакторная проверка подлинности аккаунта.

- Настройка уровней доступа к разным данным.

- Усиленная защита информации класса HIPAA/HITECH (безопасное хранение медицинской документации).

- Круглосуточная техническая поддержка.

DropBox если не лучший, то весьма достойный сервис. Несмотря на малый по сегодняшним меркам объем бесплатного места, им пользуются миллионы людей по всему миру.

Mega (Megasynk)

Как понятно из описания, Amazon Web Services ориентирован только на корпоративный сектор и не предназначен для хранения альбомов с фотографиями котиков, хотя не исключено, что кто-то использует его и для этого. Ведь облачное хранилище файлов — Amazon Glacier , как и Яндекс диск, предоставляет пользователям 10 бесплатных Гб. Стоимость дополнительного объема составляет $0,004 за 1 Гб в месяц.

Сравнение Amazon Glacier с веб-ресурсами, о которых рассказано выше, пожалуй, некорректно, поскольку у них несколько разное назначение. Функционал и возможности этого сервиса определяются задачами бизнеса, в числе которых:

- Бесперебойная работа, повышенная надежность.

- Соответствие стандартам усиленной защиты данных.

- Мультиязычный интерфейс.

- Неограниченный объем (расширение за доплату).

- Простота использования и гибкость настроек.

- Интеграция с прочими службами Amazon Web Services.

Те, кого заинтересовали возможности Amazon, могут ознакомиться с полной документацией по продуктам AWS , которая находится на официальной сайте.

Mail.ru

Занимает второе-третье место в рейтинге популярности файловых веб-хранилищ у русскоговорящей аудитории. По набору возможностей оно сопоставимо с Google Drive и Яндекс Диск: в нем, как и в них, присутствуют веб-приложения для создания и редактирования документов (текстов, таблиц, презентаций) и скриншотер (утилита для получения снимков экрана). Оно тоже интегрировано с другими проектами Mail.ru — почтой, соцсетями «Мой мир» и «Одноклассники», сервисом «Mail. Знакомства» и т. д., имеет удобный просмотрщик файлов с флеш-плеером и также весьма доступно по цене (для тех, кому недостаточно выделенного объема).

Размер бесплатного дискового пространства облака Mail составляет 8 Гб (ранее эта цифра несколько раз менялась). Премиальный тариф на 64 Гб стоит 690 рублей в год. За 128 Гб придется отдать 1 490 рублей в год, за 256 Гб — 2 290 рублей в год. Максимальный объем — 512 Гб, обойдется в 3 790 рублей в год.

Прочие функции сервиса мало чем отличаются от ему подобных. Это:

- Общие папки.

- Синхронизация.

- Встроенный поиск.

- Возможность делиться ссылками.

Клиентское приложение Mail.ru работает на Windows, OS X, iOS и Android.

Облачное хранилище — фирменная веб-служба для владельцев смартфонов и планшетов одноименного производителя. Предназначена для хранения резервных копий данных с мобильных устройств — мультимедийного контента, файлов ОС и прочего на усмотрение пользователя.

Клиентское приложение Samsung Cloud предустановлено на телефонах и планшетах, выпущенных позже второй половины 2016 года (точнее, после выпуска Samsung Galaxy Note 7). Регистрация аккаунта на сервисе возможна только через него, видимо, для отсеивания посторонних.

Объем бесплатного хранилища составляет 15 Гб. Дополнительные 50 Гб стоят $0,99 в месяц, а 200 Гб — $2,99.

iCloud (Apple)

— фаворит среди облачных хранилищ данных у пользователей продукции Apple. Еще бы, ведь он бесплатный (правда, не очень вместительный) и интегрирован с другими яблочными службами. Сервис предназначен для хранения резервных копий данных с iPhone, iPad и iPod, а также пользовательских медиафайлов, почты и документов (последние автоматически синхронизируются с содержимым iCloud Drive).

Вместимость бесплатного хранилища iCloud составляет 5 Гб. Дополнительное пространство продается по цене $0,99 за 50 Гб, $2,99 за 200 Гб и $9,99 за 2 Тб.

Клиентское приложение iCloud поддерживает операционные системы Mac OS X, iOS и Windows. Официального приложения для Android не разработано, но владельцы девайсов на базе этой ОС могут просматривать на своем устройстве почту из облака Apple.

Завершает топ-парад облачных хранилищ китайский сервис . Как видно по скриншоту, для нас с вами он явно не адаптирован. Зачем же он тогда нужен, если существуют более привычные русскоязычному человеку отечественные, европейские и американские аналоги? Дело в том, что Baidu предоставляет пользователям целый терабайт бесплатного дискового пространства. Ради этого и стоит преодолеть трудности перевода и другие препятствия.

Регистрация на Baidu Cloud значительно более трудоемка, чем у конкурентов. Она требует подтверждения кодом, присланным по SMS, а SMS с китайского сервера на российские, белорусские и украинские номера не приходит. Нашим согражданам приходится выкручиваться с помощью аренды виртуального номера телефона, но это еще не всё. Вторая сложность заключается в том, что аккаунт нельзя зарегистрировать на некоторые адреса электронной почты. В частности, на сервисах gmail (Google заблокирован в Китае), fastmail и Яндекс. И третья сложность — это необходимость установки мобильного приложения Baidu Cloud на телефон или планшет, так как именно за это и дается 1 Тб (при регистрации на компьютере вы получите всего 5 Гб). А оно, как вы понимаете, полностью на китайском.

Не испугались? Дерзайте — и будете вознаграждены. Информация, как своими руками создать аккаунт на Baidu, есть в Интернете.

blackhack.ru ОК. Настройки, новости, игры.

blackhack.ru ОК. Настройки, новости, игры.