Макровирусы представляют собой потенциально нежелательные программы, которые написанные на макроязыках, встроенных в текстовые или графические системы обработки данных. Самые распространенные версии вирусов для Microsoft Word, Excel и Office 97. Так как создать макровирус проще простого, то встречаются они довольно часто. Следует быть очень осторожным при скачивании сомнительных документов из интернета. Многие пользователи недооценивают возможности данных программ, совершая при этом огромнейшую ошибку.

Каким образом макровирус заражает компьютер

Благодаря простому способу размножения макровирусы способны в кратчайшие сроки поразить большое количество файлов. Используя возможности макроязыков, они, при открытии или закрытии зараженного документа, с легкостью проникают во все программы, к которым, так или иначе, идет обращение. То есть, если вы, используя графический редактор, открываете изображение, то макровирус будет распространяться по файлам данного типа. А некоторые из вирусов этого вида могут быть активными до тех пор, пока открыт графический или текстовый редактор, или вовсе до самого выключения персонального компьютера.

Действие макровирусов происходит по такому принципу: при работе с документом Microsoft Word считывает и выполняет различные команды, которые отдаются на языке макрос. Первым делом вредоносная программа постарается проникнуть в главный шаблон документа, благодаря которому происходит открытие всех файлов данного формата. При этом макровирус создает копию своего кода в глобальные макросы (макросы, обеспечивающие доступ к ключевым параметрам) А при выходе из используемой программы автоматически сохраняется в dot – файл (используется для создания новых документов). После вирус вторгается в стандартные макросы файла с целью перехватить команды, посылаемые другим файлам, таким образом, заражая и их тоже.

Заражение макровирусом происходит в одном из четырех случаев:

- При наличии в вирусе авто макроса (выполняется автоматически при запуске или выключении программы).

- В вирусе присутствует основной системный макрос (обычно связанный с пунктами в меню).

- Активация вируса производится автоматически при нажатии на определенную клавишу или комбинацию.

- Размножение вируса происходит только при его прямом запуске.

Повредить макровирусы могут все файлы, которые привязаны к программе на макроязыке.

Какой вред несут в себе макровирусы

Ни в коем случае не стоит недооценивать макровирусы, так как они являются такими же полноценными вирусами и могут нанести персональному компьютеру не меньший вред. Макровирусы вполне в состоянии удалить, редактировать или скопировать файлы, содержащие личную информацию и передать ее другому человеку по электронной почте. А более сильные программы могут вообще отформатировать винчестер и взять под контроль ваш компьютер. Так что мнение о том, что макровирусы опасны только для текстовых редакторов, ошибочное, ведь зачастую Word и Excel при работе контактируют с огромным количеством разнообразных программ.

Как распознать зараженный файл

Обычно файлы, поддавшиеся влиянию макровируса, определить довольно просто, ведь они работают не так, как другие программы того же формата.

Наличие макровирусов можно определить по таким признакам:

- документ Word не сохраняется в другой формат (используя команду «сохранить как…»)

- документ невозможно переместить в другую папку или на другой диск

- отсутствие возможности сохранения изменений в документе (используя команду «сохранить»)

- частое появление системных сообщений об ошибке работы программы с соответствующим кодом

- нехарактерное поведение документов

- большинство макровирусов можно обнаружить визуально, так как их создатели зачастую любят указывать во вкладке Сводка (открывается с помощью контекстного меню) такие данные, как название программы, тема, категория, имя автора и комментарии.

Как удалить зараженный вирусом файл с компьютера

Первым делом при обнаружении подозрительного документа или файла отсканируйте его с помощью антивируса. Практически всегда антивирусы при обнаружении угрозы постараются вылечить файл или же полностью перекроют к нему доступ. В более тяжелых случаях, когда заражен уже весь компьютер воспользуйтесь аварийным установочным диском, содержащим антивирус с обновленной базой данных. Он отсканирует винчестер и обезвредит вредоносные программы, которые найдет. В том случаи, если антивирус бессилен, а аварийного диска под рукой нет, воспользуйтесь методом «ручного» лечения:

- во вкладке «Вид» снимаем галочку с «Скрывать расширение для всех зарегистрированных типов файлов».

- найдите зараженный файл и измените расширение с.doc на.rtf

- удалите шаблон Normal. dot

- меняем расширение файла обратно и восстанавливаем исходные параметры

В результате этих действий мы удалили вирус с зараженного документа, но это не значит, что он не мог остаться в системе компьютера, поэтому при первой, же возможности просканируйте антивирусом все объекты вашего ПК.

Как уберечься от макровирусов

Лечение компьютера от макровирусов может оказаться довольно сложным, поэтому лучше не допускать заражения. Для этого следите за тем, что бы ваш антивирус регулярно обновлялся. Перед копированием файлов с других информационных носителей или из интернета тщательно проверьте их на наличие вредоносных программ. Если у вас слабый антивирус или его вовсе нет, сохраняйте документы в формате.rtf, таким образом, вирус не сможет в них проникнуть.

Макровирусы являются программами на языках (макро-языках), встроенных в некоторые системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). Для своего размножения такие вирусы используют возможности макро-языков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Для существования вирусов в конкретной системе (редакторе) необходимо наличие встроенного в систему макро-языка с возможностями:

1. привязки программы на макро-языке к конкретному файлу;

2. копирования макро-программ из одного файла в другой;

возможность получения управления макро-программой без вмешательства пользователя (автоматические или стандартные макросы).

Сетевые компьютерные вирусы.

К сетевым относятся вирусы, которые для своего распространения активно используют протоколы и возможности локальных и глобальных сетей. Основным принципом работы сетевого вируса является возможность самостоятельно передать свой код на удаленный сервер или рабочую станцию. Сетевые вирусы при этом обладают еще и возможностью запустить на выполнение свой код на удаленном компьютере или подтолкнуть пользователя к запуску зараженного файла.

Существует большое количество сочетаний - например, файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные сектора дисков. Такие вирусы, как правило, имеют довольно сложный алгоритм работы, часто применяют оригинальные методы проникновения в систему, используют стелс и полиморфик-технологии. Другой пример такого сочетания - сетевой макро-вирус, который не только заражает редактируемые документы, но и рассылает свои копии по электронной почте.

Заражаемая операционная система (точнее, ОС, объекты которой подвержены заражению) является вторым уровнем деления вирусов на классы. Каждый файловый или сетевой вирус заражает файлы какой-либо одной или нескольких операционных систем.

Макро-вирусы заражают файлы форматов Word, Excel, Office. Загрузочные вирусы также ориентированы на конкретные форматы расположения системных данных в загрузочных секторах дисков.

Особенности алгоритма работы компьютерных вирусов:

1. Резидентность.

2. Использование стелс-алгоритмов.

3. Самошифрование и полиморфичность.

4. Использование нестандартных приемов.

Под термином резидентность понимается способность вирусов оставлять свои копии в системной памяти, перехватывать некоторые события (например, обращения к файлам или дискам) и вызывать при этом процедуры заражения обнаруженных объектов (файлов и секторов). Таким образом, резидентные вирусы активны не только в момент работы зараженной программы, но и после того, как программа закончила свою работу. Резидентные копии таких вирусов остаются жизнеспособными вплоть до очередной перезагрузки, даже если на диске уничтожены все зараженные файлы. Часто от таких вирусов невозможно избавиться восстановлением всех копий файлов с дистрибутивных дисков или backup-копий. Резидентная копия вируса остается активной и заражает вновь создаваемые файлы. То же верно и для загрузочных вирусов – форматирование диска при наличии в памяти резидентного вируса не всегда вылечивает диск, поскольку многие резидентные вирусы заражает диск повторно после того, как он отформатирован.

Нерезидентные вирусы, напротив, активны довольно непродолжительное время, только в момент запуска зараженной программы. Для своего распространения они ищут на диске незараженные файлы и записываются в них. После того, как код вируса передает управление программе-носителю, влияние вируса на работу операционной системы сводится к нулю вплоть до очередного запуска какой-либо зараженной программы.

Стелс-вирусы теми или иными способами скрывают факт своего присутствия в системе.

К полиморфик-вирусам относятся те из них, детектирование которых невозможно (или крайне затруднительно) осуществить при помощи так называемых вирусных масок - участков постоянного кода, специфичных для конкретного вируса. Достигается это двумя основными способами - шифрованием основного кода вируса с непостоянным ключом и случайным набором команд расшифровщика или изменением самого выполняемого кода вируса.

Различные нестандартные приемы часто используются в вирусах для того, чтобы как можно глубже спрятать себя в ядре OC.

Деструктивные возможности вирусов можно разделить на:

1. Безвредные , никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения).

2. Неопасные , влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и прочими эффектами.

Есть такие программы, которые в своей работе используют свой собственный язык программирования, называемые макроязыками. Такие макроязыки, обычно, встраиваются в текстовые и табличные редакторы. Например, в программах Microsoft Word и Excel имеются свои собственные макроязыки. Вирусы, которые написаны и используют в своих целях макроязыки, называются макровирусами. Другими словами, макровирусы — это вирусы, написанные на макроязыках программирования.

Что такое макросы?

Макрос, или макрокоманды, - это команды, записанные пользователем. При вызове макроса будет выполняться тот процесс, который в них вложен. На мирном фронте такие макросы неплохо могут облегчить долгую, нудную, рутинную работу. Стоит прописать соответствующий алгоритм и машина будет делать все сама. Например, в Word`е и Excel`е существуют макросы для открытия, сохранения файла и так далее. Такие макросы довольно существенно могут увеличить скорость работы пользователя.

Принцип работы макровирусов

Так как отредактировать макрос отдельного файла, при наличии соответствующих знаний, не представляется сложным, то с созданием макровируса проблем больших не должно возникнуть. После этого, зараженный документ каким-нибудь образом доставляется жертве. Открывая документ и запуская зараженный макрос(то есть выполняя определенное действие, которое было предопределено ), пользователь активирует вредоносный код. Первым делом многие макровирусы попытаются переписать макросы главного шаблона документа, например, главного шаблона файла Word, который используется для открытия любого файла соответствующего формата. Это обеспечит вирус тем, что при открытии любого документа, вирус будет загружен вместе с ним. Как я уже говорил в статье про то, каждый вирус первым делом старается обеспечить свое повсеместное распространение. Ну, а дальше дело техники: копировать вредоносный код на все вновь открываемые документы. А так как документами мы обмениваемся довольно часто, размножение у вируса будет довольно неплохое.

Вред от макровирусов

Фронт работы макровирусов - документы. И в принципе, они могут наделать все что угодно с Вашими документами. Но кроме этого, макровирусы способны навредить и самому компьютеру, то есть, при особом желании макровирусы могут получить контроль и над самим компьютером. Так что не нужно считать макровирусы вредителями исключительно документов.

Первый в истории макровирус

Самым первым задокументированным макровирусо стал вирус Concept, увидевший свет в 1995 году. Ничего особо страшного он не делал. От него не было вреда, но зато вирус Concept показал все цифровому миру, что и файлы могут нести в себе вредоносный код.

В частности, о тех представителях этого многочисленного семейства, которые поражают документы Word .

Характерными признаками присутствия являются:

1) невозможность сохранения заражённого документа Word в другой формат (по команде Сохранить как …);

2) невозможность записи документа в другой каталог или на другой диск командой Сохранить как …;

3) невозможность сохранения внесённых изменений в документ (команда Сохранить );

4) недоступность вкладки Уровень безопасности (меню Сервис – Макрос – Безопасность …);

5) так как многие вирусы написаны с ошибками (или некорректно работают в различных версиях пакета Microsoft Office ), то возможно появление соответствующих сообщений с кодом ошибки;

6) другие «странности» в поведении документов Word ;

7) зачастую можно обнаружить визуально. Дело в том, что большинство вирусописателей отличаются тщеславием: в свойствах файла Word (окно Свойства вызывается по щелчку правой кнопки – выбрать из Свойства ) на вкладке Сводка заполняют поля ввода (Название , Тема , Автор , Категория , Ключевые слова и

Компью́терный ви́рус - разновидность компьютерных программ или вредоносный код, отличительной особенностью которых является способность к размножению (саморепликация). В дополнение к этому вирусы могут без ведома пользователя выполнять прочие произвольные действия, в том числе наносящие вред пользователю и/или компьютеру.

Даже если автор вируса не программировал вредоносных эффектов, вирус может приводить к сбоям компьютера из-за ошибок, неучтённых тонкостей взаимодействия с операционной системой и другими программами. Кроме того, вирусы обычно занимают некоторое место на накопителях информации и отбирают некоторые другие ресурсы системы. Поэтому вирусы относят к вредоносным программам.

Введение

4

1. Макровирусы

6

1.1 Макровирусы общие сведения

7

8

2. Постановка задачи

10

3. Обзор наиболее известных вирусов в макросах документов

11

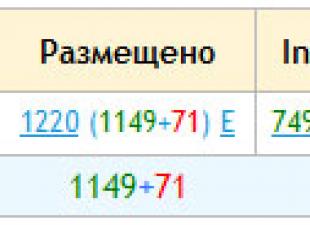

3.1 Распространение макровирусов

13

3.2 Алгоритм работы макровирусов для Microsoft Office

14

4. Способы защиты от вирусов в макросах документов

16

4.1 Обнаружение макровируса

17

4.2 Восстановление пораженных объектов

18

5. Создание вирусов в макросах и их внедрение в файлы документов

19

5.1 Постоянный вывод сообщения на экран

19

5.2 Запуск приложении из макровируса

19

5.3 Автозапуск и выполнение

20

Заключение

21

Список использованной литературы

Работа содержит 1 файл

Процедуры-программы

могут исполняться непосредственно

или же активироваться по запросу из других

макросов. Их синтаксис следующий:

Sub <Имя_Макроса>

-> код макроса <-

" Комментарий начинается с апострофа

End Sub

В качестве примера можно привести следующий

макрос:

" Данный макрос открывает окно диалога

и выводит в нем сообщение

Sub Stupid_Greeting

MsgBox "ХЭЛЛОУ ВОРЛД"

End Sub

1.2 Макровирусы принципы работы

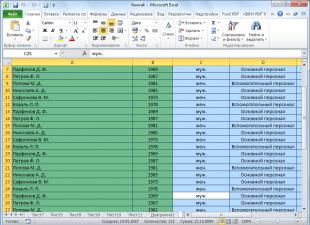

При работе с документом MS Word версий 6 и 7 выполняет различные действия: открывает документ, сохраняет, печатает, закрывает и т. д. При этом Word ищет и выполняет соответствующие встроенные макросы: при сохранении файла по команде File/Save вызывается макрос FileSave, при сохранении по команде File/SaveAs - FileSaveAs, при печати документов - FilePrint и т. д., если, конечно, таковые макросы определены.

Существуют также несколько «автомакросов», автоматически вызываемых при различных условиях. Например, при открытии документа Word проверяет его на наличие макроса AutoOpen. Если такой макрос присутствует, то Word выполняет его. При закрытии документа Word выполняет макрос AutoClose, при запуске Word вызывается макрос AutoExec, при завершении работы - AutoExit, при создании нового документа - AutoNew. Похожие механизмы, но с другими именами макросов и функций, используются и в Excel/Office 97.

Макровирусы, поражающие файлы Word, Excel или Office 97, как правило пользуются одним из трех вышеперечисленных приемов:

- в вирусе присутствует автомакрос (автофункция);

- в вирусе переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню);

- макрос вируса автоматически вызывается при нажатии на какую-либо клавишу или комбинацию клавиш.

Бывают также полувирусы, которые не используют перечисленные приемы и размножаются, только если пользователь самостоятельно запускает их на выполнение.

Большинство макровирусов содержат все свои функции в виде стандартных макросов MS Word/Excel/Office 97. Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не-макросов. Известны три подобных приема. Все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой (иногда полиморфный) макрос-загрузчик, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает, чтобы скрыть следы присутствия вируса.

- Постановка задачи

Основными задачами данного курсового проекта являются:

- обзор наиболее известных вирусов в макросах документов;

- распространение вирусов в макросах документов;

- способы защиты от вирусов в макросах документов;

- Создание вирусов в макросах и их внедрение;

- Обзор наиболее известных вирусов в макросах документов

Saver (в переводе

с англ. - "Сохранитель") представляет

собой макро-вирус, функционирующий на

машинах с установленным ПО MS Office, в состав

компонентов которого входит Word 97 (версия

8.0) или Word 2003 (версия 11.0 - компания-разработчик

Microsoft реализовала ее версию совместимой

со всеми предшествующими ей версиями

Word, что и послужило причиной работоспособности

под ней вируса). Свое название вирус получил

за текстовую строку-"копирайт", содержащуюся

в его коде:

SaverVirus, а также за способность создавать

на диске копии зараженных им документов.

Написан 2 февраля 2000 года в Конотопе, о

чем свидетельствует др. текстовая строка-"копирайт"

в его теле:

Макрос записан 02.02.00 КОНОТОП

Saver заражает документы, сохраняемые в формате "DOC", а также файлы с настройками MS Office (DOT-файлы). Документы, записанные в формате "RTF", вирус не может заразить, т.к. в структуре последних отсутствуют макро-секции или "макросы" (секции с настройками, связанными с оформлением текущего документа - размера и типа шрифтов, величины полей, расположения объектов и т.д.), что исключает возможность их заражения. Вирус может быть занесен в машину только через зараженные документы или файлы настроек с вышеуказанными расширениями, если таковые будут открыты пользователем с последующим игнорированием предупреждения встроенной в Word макро-защиты:

Рис1 Предупреждение о запуске макроса

Заражение произойдет в том случае, если будет выбрана опция "Не отключать макросы", что почему-то и делает большинство пользователей при появлении данного запроса. После этого Saver отключает встроенную в Word 97 защиту от вирусов в макросах - VirusProtection (под Word 2003 вирус не может этого сделать, т.к. принцип данной защиты там немного др.) и заражает файл шаблона настроек данного редактора:

ПриWord97:

C:\ProgramFiles\ MicrosoftOffice\Шаблоны\Normal .dot

ПриWord2003:

C:\Documents and Settings\%имя текущего пользователя%\Application

Data\Microsoft\Шаблоны\Normal. dot

Изменяя его номинальный размер с 26624 байта

на 39424 байта или 27136 байт на 39936 байт(пояснение:

Normal.dot может иметь один из двух указанных

номинальных размеров, что зависит от

некоторых системных условий) для Word 97

(для Word 2003 значение зараженного файла-шаблона

может быть различным, поскольку оригинальный

размер данного объекта может существенно

варьироваться в зависимости от ряда настроек,

установленных в Word"е). Затем вирус омертвляет

файл Normal.dot, превращая его в дроппер своей

программы ("dropper" - пускатель, активатор):

изменяет его содержимое таким образом,

что управление передается на вирусный

код. Этот код вирус сохраняет в создаваемый

им файл saver.dll:

ПриWord97:

C:\ProgramFiles\ MicrosoftOffice\Office\saver. dll

ПриWord2003:

C:\ProgramFiles\ MicrosoftOffice\OFFICE11\saver .dll

Данный файл имеет размер 29696 байт и представляет собой модифицированный

вирусом файл-шаблон Normal.dot.

W97M.Class

Class.sys -

вспомогательный файл к вирусу W97M.Class, "ложится" в корневой каталог C:\ .

Текст программы-вируса в конце документа

(часть программы пишется еще вNormal.dot, т.к.

в теле программы есть проверка на количество

строк в этом шаблоне). Вирус поражает

файл Normal.dot (это шаблон Word97 , вирус делает его больше 50 кБ), а также

поражает все открываемые документы Word,

т.е. файлы с расширением *.doc, причем делает их примерно в 2 раза

больше по размеру.

Вирус активизируется после 14 мая и будет Вас "приветствовать" и дальше,

14 числа каждого последующего месяца.

Перемешивает строки в документах, выдает

сообщение: «Я думаю, что" ИМЯ_ПОЛЬЗОВАТЕЛЯ" большой

толстый сопляк!»

после этого заменяет строки, сохраняет документ и закрывает его.

W97M.Ethan - макрокомандный вирус, состоящий всего из одной макрокоманды. Заражает документы приложения Word97 при их закрытии и глобальный шаблон NORMAL.DOT.

Благоприятным фактором распространения вируса W97M.Ethan служит то, что в Microsoft Word макросы автоматически запускаются при открытии любого документа, его закрытии, сохранении и т.д.

Кроме того, имеется так называемый общий шаблон NORMAL.DOT и макросы, помещенные в общий шаблон, автоматически запускаются при открытии любого документа. Если учесть, что копирование макросов из документа в документ (в частности, в общий шаблон) выполняется всего одной командой, то среда Microsoft Word представляется идеальной для существования макрокомандных вирусов подобныхW97M.Ethan

Инфицирование системы:

После попадания в систему вирус помещает свою единственную макрокоманду в начало модуля, написанного на языке VBA (Visual Basic for Applications - язык Visual Basic для приложений) - "ThisDocument". "ThisDocument" является модулем в шаблоне MS Word 97.

При заражении документа или общего шаблона вирус использует временный текстовый файл "C:\Ethan.___" который является источником его вирусного кода. Данному файлу вирус присваивает атрибуты системный и скрытый.

4. Распространение макровирусов

При запуске Word"а Normal.dot передает управление вирусному "файлу-шаблону" saver.dll. Опыты, проведенные с вирусом на тест-машине, дали следующие результаты:

1. Вирус заражает документы при их закрытии: записывает в их макросекцию свой код, используя собственный макрос AutoSave ("Автосохранение"). При этом вирус блокирует стандартный запрос о подтверждении сохранения документа с внесенными в него изменениями, в результате чего все произведенные в документе изменения как вирусом, так и пользователем, автоматически сохраняются без ведома последнего.

2. В том случае, если документ был просто открыт пользователем или редактировался и запоминался через опцию "Сохранить", вирус заражает этот документ; если же последний перезапоминался пользователем через опцию "Сохранить как...", то вирус заражает только пересохраненный документ, а исходный оставляет без изменения. При этом и в том, и в др. случаях увеличение размера файлов после заражения зависит от ряда условий и не имеет точного значения.

3. Учитывая тот факт, что вирус заражает документы повторно даже просто при их просмотре без внесения пользователем каких-либо изменений, размер файлов постоянно увеличивается, в связи с чем на старых машинах с жесткими дисками небольшого объема свободное место очень быстро уменьшается. Также может наблюдаться сильное торможение машины при работе с Word"ом, что связано с дополнительными затратами ресурсов оперативной памяти на обработку "раздутых" вирусом макросекций зараженных документов и в конечном итоге может стать реальной причиной зависания последних при их открытии.

4. После заражения первого документа на чистой машине вирус создает свой подкаталог:

ПриWord97:

C:\ProgramFiles\ MicrosoftOffice\Office\Doc_ Copy\

ПриWord2003:

C:\ProgramFiles\ MicrosoftOffice\OFFICE11\Doc_ Copy\

В который копирует каждый из вновь зараженных

документов. Впоследствии, если имя текущего

открытого документа, заражаемого вирусом

(повторно или первый раз - не имеет значения)

совпадает с именем копии документа, уже

находящейся в каталоге "Doc_Copy", то

вирус, в зависимости от своих внутренних

счетчиков, может перезаписать оригинальное

содержимое текущего документа содержимым

из файла-копии, что влечет безвозвратную

потерю содержимого текущего документа.

Также существует вероятность утечки

конфиденциальных данных в том случае,

если за машиной работает несколько пользователей:

например, один из них работает с дискеты

с документом, содержащим секретную финансовую

или какую-либо др. информацию, которую

не должны знать остальные пользователи.

Однако после того, как вирус создаст копию

данного файла в папке "Doc_Copy", содержимое документа

может быть доступно для просмотра др.

пользователям данного компьютера.

5. После закрытия Word"а программа вируса

автоматически отключается - срабатывает

вирусный макрос AutoClose ("Автоматическое

закрытие").

4.1 Алгоритм работы макровирусов для Microsoft Office

Большинство известных Word-вирусов (версий 6, 7 и Word 97) при запуске переносят собственный код в область глобальных макросов документа («общие» макросы).

При выходе из Word глобальные макросы (включая макросы вируса) автоматически записываются в DOT-файл глобальных макросов (обычно таким файлом является NORMAL.DOT). Таким образом, вирус активизируется в тот момент, когда Word грузит глобальные макросы.

Затем вирус переопределяет (или уже содержит в себе) один или несколько стандартных макросов (например, FileOpen, FileSave, FileSaveAs, FilePrint) и перехватывает таким образом команды работы с файлами. При вызове этих команд заражается файл, к которому идет обращение. Для этого вирус конвертирует файл в формат Template (что делает невозможными дальнейшие изменения формата файла, т. е. конвертирование в какой-либо не-Template формат) и записывает в файл свои макросы, включая Auto-макрос.

Другой способ внедрения вируса в систему базируется на так называемых «Add-in» файлах, т. е. файлах, являющихся служебными дополнениями к Word. В этом случае NORMAL.DOT не изменяется, а Word при запуске загружает макросы вируса из файла (или файлов), определенного как «Add-in». Этот способ практически полностью повторяет заражение глобальных макросов за тем лишь исключением, что макросы вируса хранятся не в NORMAL.DOT, а в каком-либо другом файле.

Возможно также внедрение вируса

в файлы, расположенные в каталоге

STARTUP. В этом случае Word автоматически

подгружает файлы-шаблоны из этого каталога,

но такие вирусы пока не встречались.

Рассмотрим

вирус, предназначенный для заражения

Word-документов. Этот вирус использует

служебное имя FileOpen. Процедура FileOpen() выполняется

всякий раз, когда пользователь открывает

файл и маскируется под обычный диалог

Файл->Открыть файл.

InfectorPath = MacroContainer.Path + "\" + MacroContainer.Name

Rem Переменная InfectorPath определяет путь к документу, содержащему вирус.

Dialogs(wdDialogFileOpen).Show

Rem Имитируется диалог Файл->Открыть файл

Infected = False

For Each VbComponent In ActiveDocument.VBProject. VBComponents

If VbComponent.Name = "Virus" Then Infected = True

Rem Здесь открытый пользователем файл проверяется на наличие вируса

If Not Infected Then

Rem Если файл не заражен, вирус дописывается в файл

CopyMacro ActiveDocument.Path + "\" + ActiveDocument.Name, InfectorPath

Public Sub CopyMacro(NewDestination, NewSource)

On Error GoTo nextline

Application.OrganizerCopy Source:= _

NewSource, Destination:=NewDestination, Name:="Virus", Object:= _

WdOrganizerObjectProjectItems

Rem копируем модуль с вирусом

ActiveDocument.Save

Rem сохраняем документ

5. Способы защиты от вирусов в макросах документов

Макровирусы обычно пишут школьники в целях самоутверждения. Такие вирусы не делают ничего плохого - они только размножаются на Вашем компьютере. Однако не следует пренебрегать средствами зашиты от макровирусов, так как с помощью WordBasic можно написать вирус, портящий документы Word, или даже форматирующий жесткий диск. Особенность макровирусов состоит в том, что обычные антивирусы их не распознают. Для защиты от макровирусов можно порекомендовать ViruScan фирмы MacCafee. (http://www.macafee.com). Кроме того существует несколько простых способов предотвратить заражение. В Word 6.0 все макросы хранятся в файлах шаблонов (*.dot) и доступны только при открытом шаблоне. Поскольку при открытии Word автоматически загружает глобальный шаблон Normal.dot, все вирусы стремятся записать себя туда. Поэтому, если Вы работаете в Word 6.0, укажите для файла Normal.dot атрибут "только чтение". Еще один вариант - при открытии подозрительных документов держать нажатой клавишу shift, чтобы не допустить выполнение автомакросов. Ну и разумеется, если Вы обнаружите в списке макросов имена, начинающиеся на auto - сотрите их немедленно.В Word97 макросы могут содержаться не только в шаблонах, но и в обычных документах. Как уже упоминалось, для автоматического запуска макроса при том или ином событии макрос должен иметь одно из следующих имен:

- AutoExec - Запускается при старте Word или загрузке глобального шаблона

- AutoNew - Запускается при создании нового документа

- AutoOpen - Запускается при открытии документа

- AutoClose - Запускается при закрытии документа

- AutoExit - Запускается при выходе из Word или при закрытии глобального шаблона.

Конечно можно отменить выполнение таких макросов, нажав клавишу Shift при загрузке Word, а также при открытии, создании и закрытии документов, однако такой способ представляется утомительным. Напишем макрос, препятствующий выполнению автомакросов:

MsgBox "Не допустим размножения вирусов!"

WordBasic.DisableAutoMacros

Для предотвращения заражения документов макровирусами необходимо хорошо предсталять себе их принцип работы. Создатели Microsoft Office облегчили задачу злоумышленников тем, что ввели возможность подменять команды Word макрокомандами пользователя. Это значит, что если в Вашем документе есть макрос с именем, скажем, FileOpen, он будет исполняться всякий раз при открытии другого документа.

Особенно уязвимы пользователи Word 97. В старых добрых версиях Word макросы могли храниться только в шаблонах (файлах *.dot). Office"97 позволяет хранить макросы непосредственно в документе - следовательно, возможностей распространения вирусов становится больше.

blackhack.ru ОК. Настройки, новости, игры.

blackhack.ru ОК. Настройки, новости, игры.